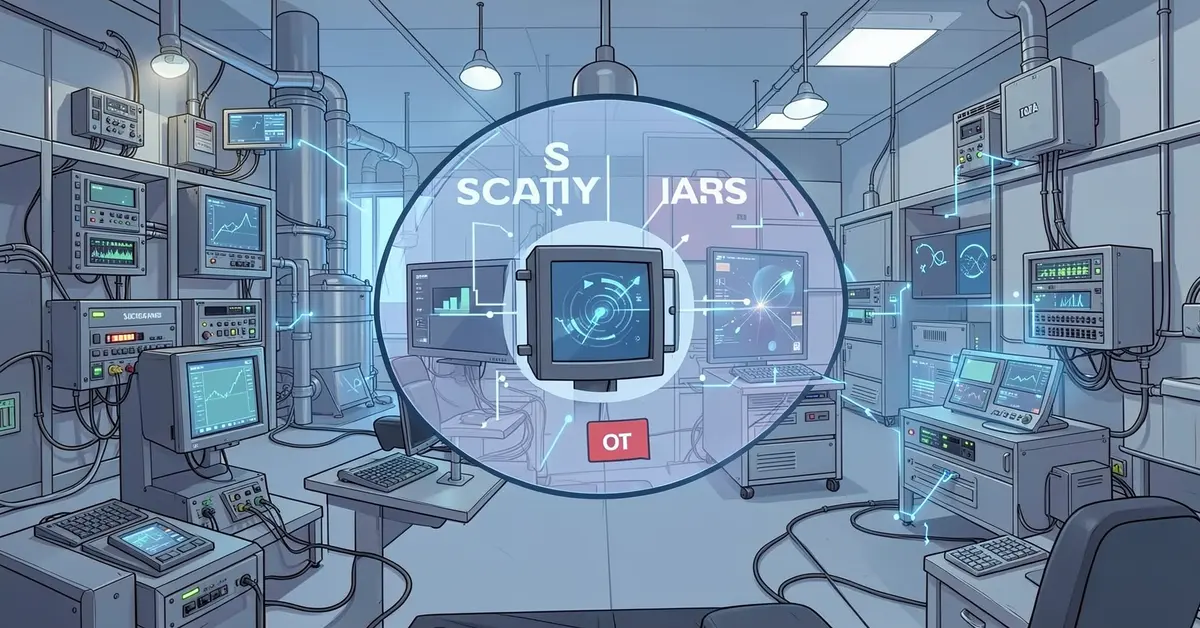

Cyberbezpieczeństwo w przemyśle to kluczowy temat, koncentrujący się na ochronie sieci OT, SCADA i PLC przed rosnącymi zagrożeniami. Zapewnienie bezpieczeństwa tych systemów jest niezbędne dla ciągłości produkcji oraz ochrony krytycznej infrastruktury.

W artykule omówimy:

- skuteczne metody zabezpieczania tych środowisk przed atakami,

- strategię kluczową w obliczu współczesnych wyzwań w cyberbezpieczeństwie.

Odpowiednie zabezpieczenia mogą znacząco wpłynąć na stabilność i bezpieczeństwo operacji przemysłowych.

W skrócie

- Asymetria konsekwencji w systemach OT w porównaniu do IT może prowadzić do poważniejszych skutków ataków, co podkreśla znaczenie odpowiednich zabezpieczeń.

- Fizyczne bezpieczeństwo jest kluczowe dla ochrony systemów OT przed różnorodnymi zagrożeniami, które mogą wpłynąć na ciągłość produkcji.

- Długi cykl życia urządzeń OT, trwający dekady, utrudnia stosowanie łatki i dostosowanie się do nowych standardów bezpieczeństwa.

- Segmentacja sieci IT i OT jest ważnym krokiem w ograniczaniu ryzyka rozprzestrzeniania zagrożeń w organizacji, co zwiększa ogólną odporność systemów.

- Strategia Defense in Depth łączy różne warstwy ochrony, co znacząco zwiększa bezpieczeństwo operacji przemysłowych i minimalizuje potencjalne straty.

Czym jest cyberbezpieczeństwo OT i dlaczego jego konsekwencje są asymetryczne wobec IT?

Cyberbezpieczeństwo OT, czyli technologii operacyjnej, koncentruje się na ochronie systemów zarządzających kluczową infrastrukturą, taką jak sieci energetyczne, systemy wodociągowe i zakłady przemysłowe. W przeciwieństwie do IT, ataki na systemy OT mogą stwarzać bezpośrednie zagrożenia dla życia oraz prowadzić do poważnych strat materialnych. Zrozumienie tych różnic jest niezbędne dla efektywnej ochrony infrastruktury krytycznej.

- Specyfika systemów OT: Obejmuje ICS (systemy sterowania przemysłowego) oraz SCADA (nadzór i akwizycja danych), które monitorują i kontrolują procesy przemysłowe. Awarie tych systemów mogą prowadzić do poważnych konsekwencji, dlatego wymagają szczególnej uwagi.

- Asymetria konsekwencji: Ataki na systemy OT mają znacznie poważniejsze skutki niż w przypadku IT, zagrażając życiu i uszkadzając infrastrukturę. Odpowiednie zabezpieczenia są kluczowe dla minimalizacji tych ryzyk.

- Koszty przestojów: Przerwy w działaniu systemów OT wiążą się z bezpośrednimi kosztami operacyjnymi oraz wpływają na bezpieczeństwo ludzi i środowiska. Inwestycje w zabezpieczenia są więc niezbędne dla zapewnienia ciągłości działania.

- Długi cykl życia: Urządzenia OT mają często długi cykl życia, co utrudnia ich aktualizację oraz dostosowanie do nowych standardów bezpieczeństwa. Skuteczne zarządzanie tymi urządzeniami jest kluczowe dla ich ochrony.

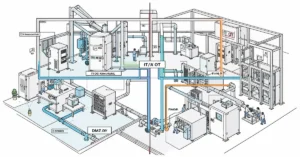

- Ruch boczny: Konwergencja IT i OT zwiększa ryzyko ruchu bocznego, co oznacza, że atakujący mogą łatwiej przemieszczać się między systemami. Segmentacja sieci IT i OT jest istotnym krokiem w ograniczaniu ryzyka rozprzestrzeniania zagrożeń w organizacji.

Priorytet bezpieczeństwa fizycznego (Safety) nad poufnością w OT

Priorytetem w środowiskach OT jest bezpieczeństwo fizyczne, które zapewnia ciągłość działania kluczowych systemów. W przeciwieństwie do IT, gdzie kluczowa jest poufność danych, w OT istotne jest zabezpieczenie przed fizycznym dostępem do urządzeń i infrastruktury. To ma ogromne znaczenie dla ochrony ludzi oraz utrzymania produkcji. W artykule omówimy, dlaczego bezpieczeństwo fizyczne oraz dostępność są kluczowe w kontekście technologii operacyjnej.

- Bezpieczeństwo fizyczne w OT chroni przed zagrożeniami mogącymi prowadzić do awarii systemów.

- Wpływ dostępności systemów OT na ciągłość produkcji oraz bezpieczeństwo ludzi i środowiska jest bezpośredni.

- W OT poufność danych ma niższe znaczenie niż w IT, ponieważ priorytetem jest działanie systemów oraz ochrona przed fizycznym dostępem.

- Inwestycje w fizyczne zabezpieczenia są konieczne, aby zminimalizować ryzyko przerw w działaniu.

- Wzrost konwergencji IT i OT zwiększa potrzebę segmentacji sieci, co pomaga chronić przed atakami.

Bezpieczeństwo fizyczne w OT jest kluczowym elementem wspierającym ciągłość produkcji oraz bezpieczeństwo ludzi i ochronę środowiska. W kontekście rosnącej konwergencji IT i OT, odpowiednie zabezpieczenia stają się jeszcze bardziej istotne, minimalizując ryzyko ataków i zapewniając stabilność operacyjną.

Cykl życia urządzeń OT mierzony w dekadach jako wyzwanie dla bezpieczeństwa

Cykl życia urządzeń operacyjnych (OT) trwa zazwyczaj wiele lat, co stawia przed nimi poważne wyzwania w zakresie bezpieczeństwa. Długotrwałe użytkowanie sprzętu, często bez odpowiednich aktualizacji, sprawia, że stają się one podatne na ataki. W artykule omówimy wpływ tych długich cykli życia na zarządzanie łatkami oraz konsekwencje braku aktualizacji dla bezpieczeństwa systemów OT.

Urządzenia OT, takie jak systemy SCADA czy PLC, często korzystają z przestarzałych protokołów, które nie oferują wbudowanego uwierzytelniania ani szyfrowania. To sprawia, że atakujący mogą łatwo wykorzystać luki w oprogramowaniu, co prowadzi do poważnych zagrożeń dla ciągłości działania i bezpieczeństwa. Brak regularnych aktualizacji i łatania oprogramowania staje się powszechnym wektorem ataku. Dlatego konieczne jest wdrożenie skutecznych strategii zarządzania bezpieczeństwem w długoterminowych projektach OT.

W kontekście bezpieczeństwa fizycznego, które jest priorytetem w środowiskach OT, zarządzanie aktualizacjami oprogramowania staje się kluczowe. Długotrwałe użytkowanie urządzeń bez odpowiednich poprawek może prowadzić do sytuacji, w której fizyczne zabezpieczenia nie są wystarczające, aby chronić przed nowoczesnymi zagrożeniami. Dlatego inwestycje w regularne aktualizacje oraz łatanie oprogramowania są niezbędne. Pomagają one zminimalizować ryzyko awarii systemów oraz zapewnić ciągłość produkcji.

Wzrost konwergencji IT i OT dodatkowo zwiększa potrzebę skutecznego zarządzania bezpieczeństwem, co pozwala na lepszą ochronę przed atakami i zapewnienie stabilności operacyjnej.

Jakie są najczęstsze wektory ataku na sieci przemysłowe SCADA i PLC?

Ataki na sieci przemysłowe SCADA i PLC stają się coraz bardziej powszechne, a ich skutki mogą być katastrofalne. W tym artykule omówimy najczęstsze wektory ataku i źródła zagrożeń dla systemów OT. Zrozumienie tych wektorów jest kluczowe dla ochrony infrastruktury krytycznej i zapewnienia ciągłości produkcji.

- Phishing oraz spear phishing: Często wykorzystywane do atakowania inżynierów utrzymania ruchu, co prowadzi do nieautoryzowanego dostępu do systemów.

- Niewłaściwie zabezpieczony zdalny dostęp: Pozwala atakującym na infiltrację systemów OT, co może skutkować poważnymi konsekwencjami.

- Ruch boczny między IT a OT: Wynikający z konwergencji, stwarza dodatkowe luki w bezpieczeństwie, które mogą być wykorzystywane przez cyberprzestępców.

- Ataki ransomware: Mogą prowadzić do znacznych przestojów w produkcji, wpływając negatywnie na efektywność operacyjną i generując duże straty finansowe.

- Ataki DDoS (Distributed Denial of Service): Mogą zakłócić dostępność systemów OT, co prowadzi do utraty danych i reputacji.

Zrozumienie tych zagrożeń jest niezbędne do skutecznego zarządzania bezpieczeństwem i długotrwałego użytkowania urządzeń OT. Często są one narażone na ataki z powodu braku aktualizacji i przestarzałych protokołów. Właściwe strategie ochrony mogą pomóc w minimalizacji ryzyka i zapewnieniu stabilności operacyjnej.

Phishing i spear phishing skierowany do inżynierów utrzymania ruchu

Phishing i spear phishing to jedne z najczęstszych zagrożeń dla inżynierów utrzymania ruchu w sektorze OT. Te ataki wykorzystują socjotechnikę, aby wprowadzić w błąd pracowników i uzyskać dostęp do wrażliwych systemów. Zrozumienie tych metod jest kluczowe dla ochrony infrastruktury krytycznej przed poważnymi konsekwencjami.

Edukacja i świadomość pracowników są niezbędne do minimalizacji ryzyka. Regularne szkolenia pomagają pracownikom rozpoznawać podejrzane wiadomości, a wdrażanie polityk bezpieczeństwa znacząco zwiększa ochronę systemów OT.

W artykule przedstawimy skuteczne strategie przeciwdziałania phishingowi i spear phishingowi, aby lepiej chronić nasze systemy.

Niewłaściwie zabezpieczony zdalny dostęp jako furtka do systemów SCADA

Niewłaściwie zabezpieczony zdalny dostęp stanowi poważne zagrożenie dla systemów SCADA, które zarządzają infrastrukturą krytyczną. W artykule omówimy ryzyka związane z takimi zabezpieczeniami oraz praktyczne środki ochrony, które mogą je zminimalizować. Zrozumienie tych kwestii jest kluczowe dla bezpieczeństwa w środowisku OT.

Słabe zabezpieczenia zdalnego dostępu mogą prowadzić do nieautoryzowanego dostępu do systemów SCADA. Oto kluczowe środki ochrony:

- Wdrożenie VPN z wieloskładnikowym uwierzytelnianiem (MFA) znacząco zwiększa bezpieczeństwo połączeń zdalnych.

- Segmentacja sieci oraz wprowadzenie ograniczeń dostępu są niezbędne do ochrony krytycznych systemów.

- Regularne audyty zabezpieczeń pomagają identyfikować słabe punkty w infrastrukturze.

- Edukacja pracowników na temat zagrożeń związanych z zdalnym dostępem jest kluczowa dla skutecznej ochrony.

Ruch boczny (lateral movement) z sieci IT do OT dzięki konwergencji

Ruch boczny z sieci IT do OT staje się coraz większym zagrożeniem, zwłaszcza w kontekście konwergencji tych dwóch obszarów. W artykule omówimy, jak ta konwergencja sprzyja temu zjawisku oraz jakie strategie można zastosować, aby je ograniczyć. Zrozumienie tych mechanizmów jest kluczowe dla zapewnienia bezpieczeństwa w infrastrukturze krytycznej.

Konwergencja IT/OT zwiększa ryzyko ruchu bocznego, co może prowadzić do poważnych incydentów bezpieczeństwa. Aby skutecznie przeciwdziałać tym zagrożeniom, warto wdrożyć kilka kluczowych strategii:

- Segmentacja sieci: Ogranicza dostęp do systemów OT, minimalizując ryzyko nieautoryzowanego dostępu.

- Technologie NDR i IDS/IPS: Te narzędzia wspierają wykrywanie anomalii w ruchu sieciowym, co umożliwia szybszą reakcję na potencjalne zagrożenia.

- Regularne monitorowanie i audyty: Są kluczowe dla identyfikacji oraz neutralizacji potencjalnych zagrożeń, co zwiększa ogólną odporność systemów.

- Edukacja zespołów IT i OT: Szkolenie pracowników na temat zagrożeń oraz najlepszych praktyk wzmacnia bezpieczeństwo i świadomość w organizacji.

Wdrożenie tych strategii w kontekście konwergencji IT/OT może znacząco poprawić bezpieczeństwo infrastruktury krytycznej i zredukować ryzyko związane z ruchem bocznym, co jest kluczowe w dzisiejszym świecie.

Jak architektura sieci i segmentacja ograniczają ryzyko ataków?

Architektura sieci i segmentacja odgrywają kluczową rolę w minimalizowaniu ryzyka ataków na systemy OT, SCADA i PLC. W erze konwergencji IT/OT skuteczne projektowanie sieci jest niezbędne, aby ograniczyć możliwości rozprzestrzeniania się zagrożeń. Wykorzystanie Modelu Purdue oraz mikrosegmentacji stanowi fundament ochrony infrastruktury krytycznej.

Model Purdue wspiera podział systemów ICS, co ogranicza dostęp do kluczowych zasobów. Segmentacja IT/OT zmniejsza ryzyko nieautoryzowanego dostępu oraz rozprzestrzeniania się zagrożeń. Mikrosegmentacja dodatkowo wzmacnia bezpieczeństwo, umożliwiając precyzyjne zarządzanie dostępem w poszczególnych strefach sieciowych, co jest szczególnie istotne w kontekście konwergencji IT/OT.

Model Purdue jako struktura warstwowa dla bezpiecznej segmentacji ICS

Model Purdue odgrywa kluczową rolę w organizacji stref i przepływów w systemach ICS, co jest istotne dla bezpieczeństwa infrastruktury krytycznej. Dzięki warstwowej architekturze umożliwia izolację różnych stref, co ogranicza rozprzestrzenianie się zagrożeń i zmniejsza ryzyko ataków. W artykule omówimy, jak Model Purdue wspiera segmentację ICS oraz jakie korzyści płyną z jego zastosowania w kontekście cyberbezpieczeństwa.

- Model Purdue tworzy warstwową strukturę, która wspiera izolację stref ICS.

- Izolacja warstw ogranicza rozprzestrzenianie się zagrożeń między segmentami systemu.

- Segmentacja według modelu Purdue minimalizuje ryzyko nieautoryzowanego dostępu.

- Wykorzystanie modelu sprzyja efektywnemu zarządzaniu przepływem danych w systemach OT.

- Model Purdue jest kluczowym narzędziem w kontekście konwergencji IT i OT.

Mikrosegmentacja a ograniczenie nieautoryzowanego dostępu i propagacji zagrożeń

Mikrosegmentacja jest kluczowym elementem strategii bezpieczeństwa systemów OT, ponieważ zmniejsza ryzyko nieautoryzowanego dostępu i rozprzestrzeniania się zagrożeń. W artykule omówimy, jak mikrosegmentacja podnosi poziom bezpieczeństwa oraz jakie korzyści przynosi jej wdrożenie w infrastrukturze krytycznej.

Dzięki mikrosegmentacji można tworzyć niewielkie strefy z ograniczonym dostępem. W połączeniu z zasadą najmniejszych uprawnień i monitorowaniem ruchu sieciowego, skutecznie ogranicza to ruch boczny, minimalizując potencjalne zagrożenia. Na przykład w modelu Purdue mikrosegmentacja wspiera izolację stref ICS, co jest kluczowe dla ochrony infrastruktury krytycznej przed atakami. Taki sposób działania pozwala organizacjom lepiej zarządzać ryzykiem i zwiększać swoją odporność na cyberzagrożenia.

Jak monitorować i wykrywać zagrożenia w sieciach OT bez zakłócania procesów?

Pasywne monitorowanie sieci OT jest kluczowe do wykrywania zagrożeń, przy jednoczesnym unikaniu zakłóceń w procesach przemysłowych. W artykule omówimy techniki takie jak IDS/IPS i NDR, które analizują ruch w sieci oraz identyfikują anomalie. Integracja tych systemów z SIEM i SOC pozwala na centralizację zdarzeń i logów, co jest niezbędne dla bezpieczeństwa infrastruktury krytycznej.

Pasywne monitorowanie OT analizuje ruch sieciowy bez wpływu na urządzenia, co umożliwia wykrywanie nieprawidłowości w sposób nieinwazyjny. Systemy IDS/IPS oraz NDR wspierają reagowanie na incydenty, identyfikując anomalie w czasie rzeczywistym. Dodatkowo, integracja z systemami SIEM centralizuje zdarzenia i logi w SOC, co zwiększa efektywność reakcji na zagrożenia i podnosi poziom bezpieczeństwa całej infrastruktury.

Rola systemów IDS/IPS oraz NDR (Network Detection and Response) w środowiskach przemysłowych

Systemy IDS (Intrusion Detection Systems), IPS (Intrusion Prevention Systems) oraz NDR (Network Detection and Response) odgrywają kluczową rolę w zabezpieczaniu sieci przemysłowych. Ich zdolność do monitorowania ruchu sieciowego i identyfikacji nietypowych zachowań pozwala organizacjom na szybką reakcję na potencjalne zagrożenia. W artykule omówimy, jak te technologie wspierają ochronę infrastruktury OT przed atakami.

Systemy IDS i IPS wykrywają nietypowy ruch w sieci, co umożliwia błyskawiczne identyfikowanie zagrożeń. Na przykład IPS mogą automatycznie blokować niebezpieczne połączenia, co zapobiega dalszym incydentom. NDR koncentruje się na analizie ruchu w czasie rzeczywistym, co sprzyja wykrywaniu zagrożeń. Integracja z innymi systemami bezpieczeństwa, takimi jak SIEM, pozwala na bardziej efektywne zarządzanie incydentami i logami, co jest kluczowe dla ochrony infrastruktury krytycznej.

Integracja SIEM dla OT z centrum operacji bezpieczeństwa (SOC)

Integracja systemów SIEM z centrum operacji bezpieczeństwa (SOC) jest kluczowa dla zabezpieczenia infrastruktury przemysłowej. SIEM gromadzi i analizuje logi oraz zdarzenia z różnych źródeł, takich jak ICS, PLC i HMI, co pozwala na efektywne łączenie informacji o incydentach i szybsze reagowanie na zagrożenia. Zrozumienie tej integracji jest niezbędne do ochrony sieci OT przed rosnącymi cyberzagrożeniami.

Integracja SIEM w OT łączy dane z różnych systemów, umożliwiając centralne zarządzanie informacjami. Systemy te wspierają analizę w czasie rzeczywistym, co przyspiesza wykrywanie incydentów. Korelacja incydentów w SIEM zwiększa efektywność reakcji na zagrożenia. Co więcej, integracja z SOC poprawia monitorowanie i zarządzanie bezpieczeństwem w infrastrukturze OT. Wdrożenie SIEM w OT jest kluczowe dla ochrony przed atakami na systemy SCADA i PLC.

Jakie praktyki zarządzania dostępem i tożsamością są kluczowe dla OT?

Zarządzanie dostępem i tożsamością (IAM) w środowiskach OT jest kluczowe w obronie przed cyberzagrożeniami. Integracja SIEM z centrum operacji bezpieczeństwa (SOC) wymaga skutecznego zarządzania dostępem, co nie tylko zapobiega nieautoryzowanemu dostępowi, ale również ogranicza ryzyko ataków na systemy przemysłowe, takie jak SCADA i PLC. W artykule przedstawiamy najlepsze praktyki, które warto wdrożyć, aby zabezpieczyć te systemy.

- MFA (Multi-Factor Authentication) jest niezbędne dla zdalnego dostępu, zwiększając tym samym bezpieczeństwo.

- Zasada najmniejszych uprawnień (Least Privilege) ogranicza dostęp do krytycznych zasobów tylko dla niezbędnych użytkowników, co zmniejsza ryzyko nieautoryzowanego dostępu.

- Silne hasła są kluczowe w celu ochrony kont użytkowników przed nieautoryzowanym dostępem.

- Zdalny dostęp powinien być ściśle kontrolowany, monitorowany i zabezpieczony przy użyciu VPN oraz MFA.

- Regularne zarządzanie kontami użytkowników jest istotne dla utrzymania bezpieczeństwa w OT i wspiera efektywność reakcji na zagrożenia.

Wdrożenie tych praktyk w kontekście integracji SIEM z SOC przyczynia się do poprawy monitorowania i zarządzania bezpieczeństwem w infrastrukturze OT, co jest niezbędne w obliczu rosnących cyberzagrożeń.

Zasada najniższych uprawnień (Least Privilege) dla operatorów i inżynierów

Zasada najmniejszych uprawnień (Least Privilege) stanowi fundament zabezpieczeń w środowisku OT, ograniczając dostęp do krytycznych zasobów tylko do tych użytkowników, którzy rzeczywiście potrzebują takich uprawnień. W kontekście integracji SIEM z centrum operacji bezpieczeństwa (SOC) omówimy skuteczne podejścia do wdrażania tej zasady, co może znacznie zredukować ryzyko manipulacji i ataków na systemy przemysłowe.

Aby efektywnie wdrożyć zasadę najmniejszych uprawnień w OT, należy wykonać kilka istotnych kroków:

- Zdefiniowanie ról użytkowników: Przypisz im jedynie te uprawnienia, które są niezbędne do realizacji ich zadań.

- Wprowadzenie ścisłej kontroli dostępu: Umożliwia monitorowanie oraz audyt działań użytkowników, co jest kluczowe dla identyfikacji potencjalnych zagrożeń.

- Regularne przeglądanie i aktualizowanie uprawnień: Dostosowuje dostęp do zmieniających się potrzeb organizacji oraz eliminuje nieaktualne konta.

Te działania wspierają efektywność reakcji na zagrożenia, co ma istotne znaczenie w obliczu rosnących cyberzagrożeń.

Jak regulacje NIS2 i DORA wymuszają bezpieczeństwo infrastruktury przemysłowej?

NIS2 i DORA wprowadzają istotne przepisy dotyczące bezpieczeństwa infrastruktury krytycznej, mające bezpośredni wpływ na przemysł. NIS2 wejdzie w życie w 2024 roku, a DORA w 2025 roku. Obie regulacje wymagają wdrożenia środków zabezpieczających oraz monitorowania incydentów w obszarze OT i ICS, co jest kluczowe dla bezpieczeństwa i zgodności operacji przemysłowych.

- Wpływ NIS2: NIS2 zmusza organizacje do przyjęcia odpowiednich środków ochrony oraz procedur monitorowania incydentów, co jest niezbędne dla zabezpieczenia infrastruktury krytycznej.

- Znaczenie DORA: DORA skupia się na zapewnieniu odporności na zakłócenia cyfrowe, co jest kluczowe dla ciągłości działania w sektorze przemysłowym.

Jak wdrażać strategię Defense in Depth w środowisku przemysłowym?

Defense in Depth to kluczowa strategia zapewniająca bezpieczeństwo w środowisku przemysłowym, polegająca na integracji różnych warstw zabezpieczeń. Jest to szczególnie istotne w obliczu rosnących zagrożeń, takich jak ataki ransomware. W kontekście infrastruktury krytycznej, skuteczna implementacja tej strategii jest niezbędna dla ochrony systemów OT, SCADA i PLC.

Fizyczne zabezpieczenia stanowią pierwszą linię obrony w strategii Defense in Depth. Obejmują one:

- zabezpieczenia budynków,

- kontrolę dostępu do urządzeń.

Dobrze zaprojektowane zabezpieczenia fizyczne pomagają w zapobieganiu nieautoryzowanemu dostępowi oraz chronią infrastrukturę przed zagrożeniami zewnętrznymi.

Regularny monitoring i audyty systemów są kluczowe dla identyfikacji potencjalnych luk w zabezpieczeniach. Umożliwiają one organizacjom:

- szybką reakcję na incydenty,

- dostosowywanie strategii zabezpieczeń do zmieniającego się krajobrazu zagrożeń.

Edukacja pracowników i opracowanie planów reagowania na incydenty są niezbędne dla skuteczności strategii Defense in Depth. Szkolenia podnoszą świadomość zagrożeń i przygotowują zespół do szybkiego działania w przypadku wystąpienia incydentu, co jest kluczowe dla utrzymania ciągłości operacji w środowisku przemysłowym.

Jak wdrażać praktyki Defense in Depth w środowisku przemysłowym?

Aby skutecznie wdrożyć strategię Defense in Depth w środowisku przemysłowym, warto zastosować kilka kluczowych kroków:

- Odpowiednia konfiguracja urządzeń.

- Regularne aktualizacje oprogramowania.

- Fizyczne zabezpieczenia jako fundament ochrony.

Opracowanie planów reagowania na incydenty jest równie ważne. Edukacja personelu to kolejny kluczowy element, który wspiera bezpieczeństwo systemów OT, SCADA i PLC. Działania te nie tylko minimalizują ryzyko, ale także zapewniają ciągłość operacyjną, co jest zgodne z zasadami skutecznej ochrony infrastruktury krytycznej.

FAQ

Poniżej znajdziesz odpowiedzi na najczęściej zadawane pytania dotyczące pasywnego monitorowania, regulacji NIS2/DORA oraz zarządzania aktualizacjami w środowisku OT.

Jakie są korzyści z pasywnego monitorowania w OT?

Pasywne monitorowanie w OT umożliwia wykrywanie zagrożeń bez zakłócania pracy urządzeń. Dzięki temu szybko identyfikuje się potencjalne ataki, co pozwala na szybszą reakcję i minimalizację ryzyka dla procesów produkcyjnych.

Jak regulacje NIS2 i DORA wpływają na bezpieczeństwo w OT?

Regulacje NIS2 i DORA nakładają obowiązek segmentacji sieci oraz kontroli dostępu w środowiskach przemysłowych. Ich celem jest zwiększenie poziomu bezpieczeństwa oraz odporności na cyberzagrożenia w infrastrukturze krytycznej, co jest niezbędne dla zapewnienia ciągłości operacyjnej.

Jak zarządzać aktualizacjami dla starszych urządzeń PLC i IoT?

Zarządzanie aktualizacjami dla starszych urządzeń PLC i IoT wymaga starannego planowania oraz testowania w środowiskach próbnych. Kluczowe jest ograniczenie ryzyka operacyjnego podczas aktualizacji, co zapewnia nieprzerwaną działalność systemów, zgodną z zasadami efektywnej ochrony infrastruktury krytycznej.