Segmentacja IT/OT jest kluczowa dla zapewnienia cyberbezpieczeństwa w środowisku przemysłowym. W erze Przemysłu 4.0, gdzie systemy IT i OT coraz bardziej się integrują, odpowiednie strefowanie i izolacja sieci stają się niezbędne do ograniczenia ryzyka ataków na systemy ICS.

W artykule omówimy, jak model Purdue oraz standard IEC 62443 wspierają tworzenie bezpiecznych architektur sieciowych. Te rozwiązania chronią przed różnorodnymi zagrożeniami, oferując lepszą ochronę systemów przemysłowych.

W skrócie

Segmentacja IT/OT to proces, który dzieli infrastrukturę na oddzielne strefy, co umożliwia lepsze zarządzanie dostępem i ograniczenie ruchu protokołów OT. Dzięki temu można skuteczniej zarządzać bezpieczeństwem sieci.

Kluczowe cele bezpieczeństwa obejmują:

- zmniejszenie powierzchni ataku,

- szybszą reakcję na incydenty,

- zapewnienie zgodności z regulacjami.

Te cele stają się coraz ważniejsze w obliczu rosnących zagrożeń.

Wsparcie dla segmentacji zapewniają standardy, takie jak Model Purdue oraz IEC 62443, które stanowią fundament dla budowy bezpiecznych architektur sieciowych, chroniących systemy przed różnorodnymi zagrożeniami.

Co to jest segmentacja IT/OT i jakie problemy bezpieczeństwa rozwiązuje w fabryce?

Segmentacja IT/OT to istotny proces w zarządzaniu bezpieczeństwem fabryk, polegający na dzieleniu infrastruktury na mniejsze, odseparowane strefy. Umożliwia to lepszą kontrolę nad ruchem sieciowym i ogranicza dostęp do kluczowych zasobów. W artykule przedstawimy, jakie problemy bezpieczeństwa rozwiązuje segmentacja IT/OT, koncentrując się na:

- rozprzestrzenianiu się zagrożeń,

- dostępie do zasobów krytycznych,

- zgodności z regulacjami.

Problemy bezpieczeństwa, które rozwiązuje segmentacja IT/OT, obejmują:

- ograniczenie rozprzestrzeniania się zagrożeń w sieci,

- kontrolę dostępu do zasobów krytycznych,

- zapewnienie zgodności z regulacjami, co jest coraz ważniejsze w kontekście rosnących wymagań prawnych.

Segmentacja umożliwia lepsze zarządzanie ryzykiem, co jest kluczowe w obliczu coraz bardziej złożonych ataków na infrastrukturę przemysłową.

Model Purdue: jak poziomy sterowania definiują architekturę segmentacji i ograniczeń dostępu

Model Purdue przedstawia pięciopoziomową hierarchiczną architekturę, która zaczyna się od fizycznych procesów (poziom 0) i kończy na zarządzaniu przedsiębiorstwem (poziom 5). W tej strukturze znajdują się kluczowe systemy, takie jak SCADA (poziom 2) oraz MES (poziom 3), co pozwala na efektywne zarządzanie danymi i dostępem do zasobów.

W kontekście segmentacji IT/OT, poziomy sterowania mają istotny wpływ na:

- ograniczenia dostępu

- bezpieczeństwo infrastruktury w fabrykach

Hierarchiczna architektura umożliwia precyzyjne definiowanie stref dostępu, co zwiększa ochronę przed zagrożeniami i wspiera zgodność z regulacjami.

IEC 62443: strefy bezpieczeństwa i conduits jako projekt architektury segmentacji

Norma IEC 62443 wprowadza kluczowe pojęcia, takie jak strefy bezpieczeństwa oraz conduits, które są fundamentem architektury segmentacji w systemach IT/OT. Dzięki tym definicjom organizacje mogą skuteczniej zarządzać komunikacją i zabezpieczeniami w swoich sieciach, co jest niezbędne dla ochrony przed zagrożeniami w fabrykach.

Strefy bezpieczeństwa w IEC 62443 definiują obszary z określonymi zasadami ochrony, podczas gdy conduits to kanały komunikacyjne umożliwiające wymianę danych między strefami. Każdy conduit jest przypisany do konkretnych protokołów i portów, co pozwala na kontrolowanie i monitorowanie ruchu w sieci.

Firewall OT odgrywa kluczową rolę, ponieważ rozumie protokoły OT i wspiera weryfikację zgodności z politykami stref, co znacząco podnosi bezpieczeństwo całej infrastruktury.

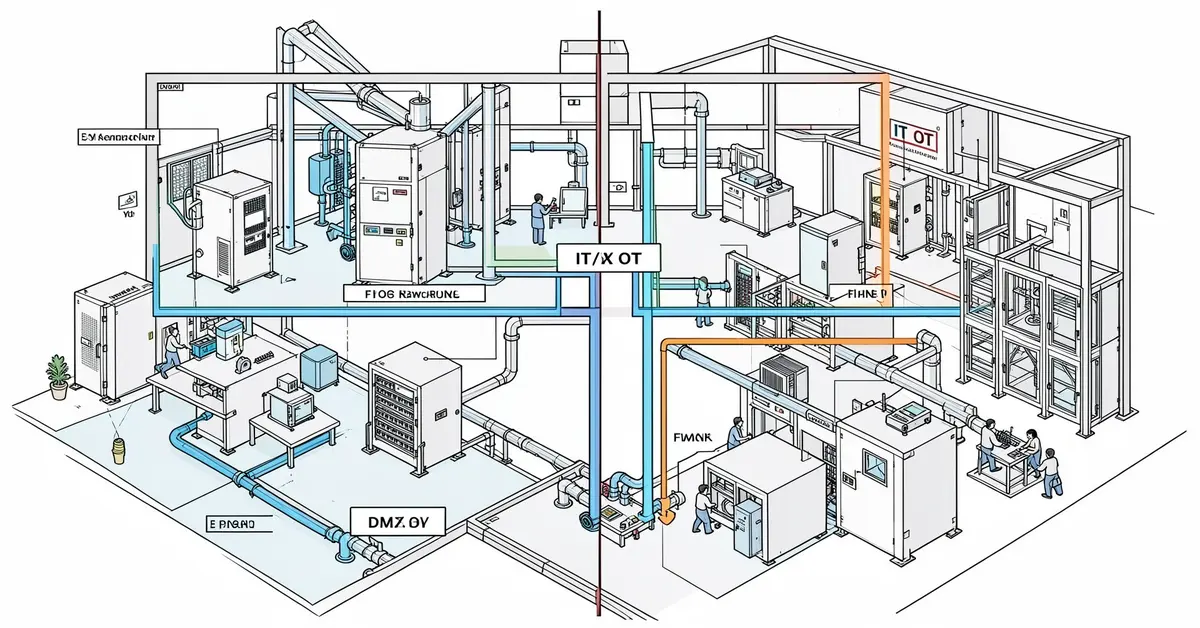

DMZ, firewalle przemysłowe i diody danych: techniczny fundament izolacji IT od OT

DMZ, firewalle przemysłowe i diody danych to kluczowe elementy izolujące systemy IT od OT, co jest niezbędne dla bezpieczeństwa w fabrykach. W artykule przedstawiamy, jak te technologie współdziałają w ochronie granic stref, minimalizując ryzyko nieautoryzowanego dostępu i ataków. Zrozumienie ich funkcji jest ważne dla organizacji, które pragną bezpiecznie i efektywnie integrować systemy informacyjne z operacyjnymi.

- DMZ pełni rolę warstwy ochronnej między sieciami IT a OT, tworząc strefę buforową.

- Firewalle przemysłowe wykonują głęboką inspekcję pakietów dla protokołów OT, co zwiększa bezpieczeństwo komunikacji.

- Diody danych, znane także jako unidirectional gateways, pozwalają na jednokierunkowy przepływ danych z OT do IT, co redukuje ryzyko odwrotnego przepływu.

- Współpraca DMZ, firewalle i diody danych wspiera architekturę segmentacji oraz ograniczenia dostępu w systemach IT/OT, zgodnie z zasadami określonymi w normie IEC 62443.

VLAN i mikrosegmentacja: konkrety implementacyjne w ograniczaniu ruchu OT, w tym protokołów takich jak Modbus, PROFINET, EtherNet/IP

VLAN i mikrosegmentacja to istotne techniki zwiększające bezpieczeństwo sieci OT, ograniczając ruch pomiędzy różnymi strefami. W artykule omówimy, jak te metody wpływają na ochronę protokołów, takich jak:

- Modbus

- PROFINET

- EtherNet/IP

Przyjrzymy się również roli firewalli przemysłowych, które filtrują ruch, zapewniając większą granularność i bezpieczeństwo komunikacji. Zrozumienie tych elementów jest kluczowe dla skutecznej ochrony systemów operacyjnych w fabrykach, zwłaszcza w kontekście współpracy z DMZ oraz innymi technologiami zabezpieczającymi.

Zero Trust, NIS2 i mit o air gap: jak nowoczesne podejścia kształtują bezpieczeństwo sieci przemysłowej

Zero Trust i NIS2 to kluczowe elementy nowoczesnego podejścia do bezpieczeństwa w sieciach przemysłowych. Model Zero Trust kładzie nacisk na weryfikację tożsamości i kontrolę dostępu, co jest szczególnie ważne w kontekście konwergencji IT i OT. NIS2 wprowadza obowiązki dotyczące ochrony infrastruktury krytycznej, zwracając uwagę na znaczenie segmentacji i zarządzania ruchem w kontekście bezpieczeństwa. Obalony mit o air gap pokazuje, że sama izolacja nie wystarcza; konieczne są kompleksowe strategie zabezpieczeń.

W modelu Zero Trust w obszarze OT każda próba dostępu do zasobów musi być weryfikowana, co znacząco podnosi bezpieczeństwo systemów operacyjnych. Organizacje muszą dostosować swoje procedury do wymogów NIS2, aby skutecznie chronić i reagować na incydenty w infrastrukturze krytycznej.

NIS2 nakłada na organizacje obowiązki dotyczące ochrony i reagowania na incydenty, co jest kluczowe w nowoczesnych sieciach przemysłowych. Wymogi te są ściśle związane z koncepcją Zero Trust, promującą ciągłą weryfikację dostępu oraz monitorowanie ruchu.

Izolacja systemów IT i OT okazała się niewystarczająca w obliczu złożoności nowoczesnych sieci. Konwergencja tych systemów wymaga nowego podejścia do bezpieczeństwa, uwzględniającego zarówno techniki segmentacji, jak i zasady Zero Trust. Współczesne strategie zabezpieczeń muszą być kompleksowe, aby skutecznie chronić infrastrukturę krytyczną przed zagrożeniami.

FAQ

Mikrosegmentacja znacząco poprawia bezpieczeństwo w modelu Purdue oraz standardzie IEC 62443, umożliwiając szczegółową kontrolę ruchu między maszynami i aplikacjami. Dzięki temu ogranicza się powierzchnię ataku i minimalizuje ryzyko nieautoryzowanego dostępu.

Plan wdrożenia mikrosegmentacji można podzielić na kilka kluczowych kroków:

- Mapowanie aktywów: Zidentyfikuj wszystkie urządzenia i aplikacje w sieci.

- Definiowanie stref i conduits: Podziel sieć na strefy bezpieczeństwa zgodnie z wymaganiami IEC 62443.

- Projekt DMZ: Zaprojektuj strefę DMZ, aby dodatkowo izolować krytyczne systemy.

- Stopniowe wdrożenie: Wdrażaj segmentację etapami, monitorując efekty na każdym kroku.

- Testowanie i dostosowywanie: Regularnie testuj polityki bezpieczeństwa i dostosowuj je w odpowiedzi na nowe zagrożenia.

Po wdrożeniu segmentacji warto śledzić kilka kluczowych wskaźników:

- Widoczność ruchu między strefami.

- Liczba naruszeń polityk bezpieczeństwa.

- Skuteczność systemów IDS/IPS oraz NDR.

- Czas reakcji na incydenty.

- Zgodność z wymogami NIS2 i RODO.

Te działania pozwolą skutecznie zwiększyć bezpieczeństwo twojej sieci.

Chcesz zgłębić temat? Przeczytaj nasz główny przewodnik!

Czytaj dalej: Cyberbezpieczeństwo w przemyśle – jak chronić sieć OT, SCADA i PLC przed atakami? →