Audyt cyberbezpieczeństwa w zakładzie produkcyjnym to kluczowy proces oceny, który ma na celu identyfikację luk i ryzyk w systemach IT oraz politykach. Jest to istotne z wielu powodów, w tym:

- ochrona danych,

- zapewnienie ciągłości działania,

- ochrona reputacji firmy.

Dobrze przeprowadzony audyt przynosi liczne korzyści, w tym:

- minimalizację strat finansowych i przestojów operacyjnych,

- zapewnienie zgodności z istotnymi przepisami prawnymi.

Inwestycja w ten proces jest ważna dla zabezpieczenia przyszłości przedsiębiorstwa.

W skrócie

Audyt cyberbezpieczeństwa to dokładna analiza systemów informatycznych i polityk w firmie produkcyjnej, mająca na celu:

- wzmocnienie ochrony danych,

- zapewnienie ciągłości działania.

Te aspekty są kluczowe dla stabilności operacyjnej przedsiębiorstwa. Regularnie przeprowadzane audyty pozwalają na bieżąco identyfikować luki i ryzyka, co zwiększa zaufanie klientów oraz partnerów biznesowych.

Audyt cyberbezpieczeństwa: definicja, cel i wpływ na zarządzanie ryzykiem IT

Audyt cyberbezpieczeństwa to systematyczny proces oceny i analizy zabezpieczeń informatycznych w organizacji. Jego głównym celem jest:

- identyfikacja luk w zabezpieczeniach

- ocena ryzyk

To pozwala opracować skuteczniejsze strategie ochrony.

W zarządzaniu ryzykiem IT audyt odgrywa kluczową rolę, zapewniając zgodność z normami takimi jak:

- ISO/IEC 27001:2022

- NIS2

Pomaga również zminimalizować ryzyko operacyjne i chronić reputację firmy, co jest istotne dla:

- utrzymania stabilności operacyjnej

- zaufania klientów i partnerów biznesowych

Najważniejsze obszary audytu w zakładzie produkcyjnym: infrastruktura IT, dane i zabezpieczenia

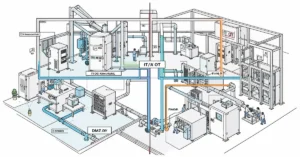

Audyt w zakładzie produkcyjnym koncentruje się na kluczowych obszarach, takich jak infrastruktura IT, dane i zabezpieczenia. W artykule tym omówimy, które elementy są audytowane i dlaczego ich analiza jest istotna dla bezpieczeństwa informatycznego organizacji. Zrozumienie tych kwestii pozwala na lepsze zarządzanie ryzykiem i ochronę przed zagrożeniami.

Kluczowe elementy audytu w zakładzie produkcyjnym to:

- Infrastruktura IT oraz jej konfiguracje – niezbędne do oceny stanu zabezpieczeń.

- Regularne przeglądy polityk bezpieczeństwa i kopii zapasowych – zapewniają ciągłość działania.

- Testy techniczne, takie jak pentesty – pozwalają na wykrywanie luk w systemach.

- Efektywne raportowanie i zarządzanie incydentami – umożliwiają szybką reakcję na zagrożenia.

To wszystko jest kluczowe dla ochrony organizacji przed potencjalnymi atakami.

Dlaczego normy ISO/IEC 27001 i NIS2 kształtują przebieg audytu?

Audyty cyberbezpieczeństwa są kluczowe dla ochrony informacji w organizacjach. Normy ISO/IEC 27001 oraz NIS2 definiują wymagania dotyczące zarządzania bezpieczeństwem informacji oraz obowiązki związane z raportowaniem zagrożeń. Zrozumienie ich wpływu na audyty pozwala firmom lepiej zarządzać ryzykiem i rozwijać kulturę bezpieczeństwa.

Norma ISO/IEC 27001:2022 wymaga wdrożenia systemu zarządzania bezpieczeństwem informacji (SZBI), co wpływa na metody i częstotliwość audytów. NIS2 natomiast nakłada obowiązek przeprowadzania audytów w UE, podkreślając znaczenie centralizacji polityk i testów technicznych w organizacjach. Te regulacje są kluczowe dla zapewnienia spójności i efektywności działań w zakresie bezpieczeństwa informacji, co jest istotne dla ochrony przed potencjalnymi atakami.

Plan naprawczy i procesy po audycie: zgodność regulacyjna, polityki bezpieczeństwa i szkolenia

Plan naprawczy po audycie cyberbezpieczeństwa jest kluczowy dla zapewnienia zgodności z regulacjami i ochrony informacji w organizacjach. W artykule omówimy, jak efektywnie wykorzystać raporty audytowe, opracować plany naprawcze, aktualizować polityki bezpieczeństwa i prowadzić szkolenia dla pracowników. Te działania są niezbędne do:

- Utrzymania zgodności z normami ISO/IEC 27001 i NIS2

- Zwiększenia poziomu dojrzałości bezpieczeństwa w firmie

Raport audytu zawiera rekomendacje do wdrożenia, które pomogą zaktualizować polityki bezpieczeństwa. Utrzymanie zgodności z normami ISO/IEC 27001 i NIS2 wymaga współpracy różnych działów w organizacji. Wdrożenie zaleceń audytu powinno obejmować:

- Regularne monitorowanie postępów

- Realizację programu audytów wewnętrznych

Szkolenia dla pracowników są kluczowe dla zwiększenia świadomości dotyczącej bezpieczeństwa informacji. Skuteczny plan naprawczy musi być dostosowany do specyficznych potrzeb i struktury organizacji.

Ciągłość działania, disaster recovery i ochrona reputacji jako krytyczne wyniki audytu

Ciągłość działania, odzyskiwanie po awariach i ochrona reputacji to kluczowe aspekty, które audyt cyberbezpieczeństwa ma na celu weryfikować. Taki audyt ocenia, jak dobrze organizacja jest przygotowana na incydenty, co pozwala zminimalizować straty finansowe i ograniczyć przestoje. W artykule omówimy wpływ audytu na strategie ciągłości działania i ochrony reputacji w obliczu zagrożeń, takich jak phishing czy ransomware.

- Audyt ocenia gotowość organizacji na incydenty oraz skuteczność planów odzyskiwania po awariach.

- Efektywny audyt pomaga zminimalizować straty finansowe i ograniczyć przestoje w działalności.

- Raportowanie zagrożeń wspiera decyzje kierownictwa, co ma istotny wpływ na strategię ochrony reputacji.

- Wdrożenie rekomendacji audytu jest kluczowe dla utrzymania ciągłości działania w przypadku incydentów.

- Ochrona reputacji firmy zależy od efektywności procedur odzyskiwania po awariach oraz odpowiedniego zarządzania kryzysowego.

FAQ

Jakie luki wykrywa audyt ISO/NIS2?

Audyt zgodny z ISO/IEC 27001 oraz NIS2 pomaga identyfikować:

- luki w konfiguracji

- braki w politykach bezpieczeństwa

Ocena gotowości organizacji do migracji infrastruktury IT jest również kluczowa. Dzięki tym działaniom organizacje mogą skuteczniej zmniejszać ryzyko związane z bezpieczeństwem danych, co jest istotne dla zapewnienia ciągłości działania oraz ochrony reputacji.

Jak przeprowadzić pentesty w środowisku hybrydowym?

Przeprowadzając testy penetracyjne w hybrydowym środowisku, warto skoncentrować się na trzech obszarach:

- endpointach

- sieci

- chmurze

Raport z testów powinien zawierać konkretne rekomendacje naprawcze. Działania po teście powinny obejmować:

- patchowanie

- wzmocnienie zabezpieczeń EPP

To jest kluczowe dla efektywności planów odzyskiwania po awariach i minimalizacji potencjalnych strat finansowych.

Jak przygotować plan zarządzania incydentami i raportowania zagrożeń?

Plan zarządzania incydentami powinien zawierać:

- opracowanie procesów

- przypisanie ról

- ustalenie kanałów raportowania

Szkolenia i symulacje są niezbędne, by zwiększyć efektywność reakcji na zagrożenia. Integracja planu z regulacjami DORA i NIS2 jest istotna dla skutecznego zarządzania kryzysowego oraz ochrony reputacji organizacji.

Chcesz zgłębić temat? Przeczytaj nasz główny przewodnik!

Czytaj dalej: Cyberbezpieczeństwo w przemyśle – jak chronić sieć OT, SCADA i PLC przed atakami? →